فعالسازی SSH در روتر و سوئیچ سیسکو (سایت مرجع Cisco) موضوع فیلم آموزشی و مقالهای است که میخواهم بهصورت کامل برای شما همراهان همیشه وبسایت متخصص شو ارائه کنم.حتماً فیلم آموزشی و مقاله را با دقت مطالعه و مشاهده کنید.

برای دانلود سه کیفیت ۱۰۸۰، ۷۲۰ و ۴۸۰ می توانید در سایت ورود یا ثبت نام کنید.

فعالسازی SSH در روتر و سوئیچ سیسکو

اگر آموزش تصویری قبلی ما در سایت متخصص شو دیده باشید در مورد فعالسازی Telnet در سوئیچ و روتر سیسکو با شما عزیزان بهصورت کامل صحبت کردم. مشکل اصلی این پروتکل، ClearText بودن آن بود. حالت ClearText دیتاها و تنظیمات دستگاههای موجود در شبکه را بهصورت واضح و بدون هیچ رمزنگاری در شبکه جابجا میکند و اگر یک هکر در شبکه باشد میتواند این اطلاعات و دیتاها را مشاهده کند. به خاطر اینکه این مشکل را حل کنند پروتکل SSH یا Secure Shell را معرفی کردند.

پروتکل SSH چیست و سیستم رمزنگاری SSH به چه صورت کار می کند؟

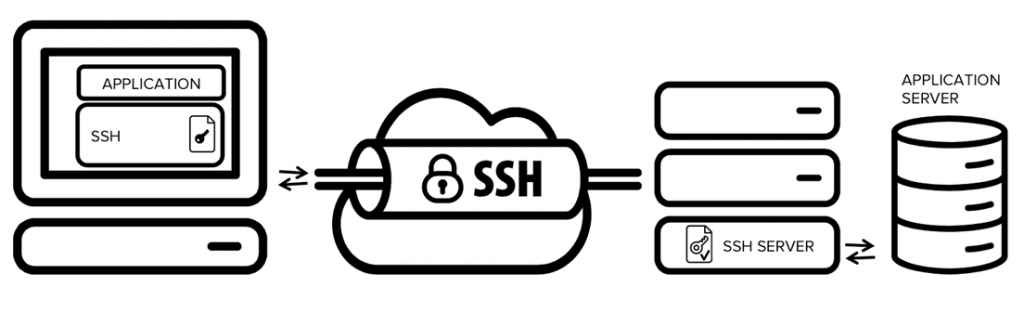

SSH یا Secure Shell (ویکی پدیا) یک پروتکل ارتباط از راه دور بهصورت امن با تجهیزات شبکه است که برای رمزنگاری خود از سیستم رمزنگاری RSA استفاده میکند که دارای دو کلید Public Key و Private Key برای ارتباط کلاینت و سرور میباشد.

دستگاه سوئیچ یا روتر سیسکو با استفاده از Public Key دیتاها را سمت کلاینت رمز میکند و با استفاده از Private Key مخصوص خودش، این دیتاها را بهصورت ClearText تبدیل میکند.

تفاوتها و شباهتهای Telnet و SSH

یک سری تفاوت و شباهت هایی (سایت geeksforgeeks ) در بین پروتکل Telnet و SSH وجود داره که عبارت اند از :

- پروتکل SSH و Telnet هر دو برای برقراری ارتباط از راه دور به وجود آمدهاند.

- پروتکل SSH با استفاده از سیستم رمزنگاری RSA بسیار امنتر از پروتکل Telnet میباشد.

- پروتکل SSH برای احراز هویت خود از Public Key استفاده میکند اما پروتکل Telnet بهصورت ClearText انجام میشود.

- پروتکل SSH نسبت به پروتکل Telnet از پهنای باند بیشتری به دلیل سیستم رمزنگاری استفاده میکند.

- پروتکل SSH در Command Line سیستمعاملهایی جون ویندوز پشتیبانی نمیشود و باید از نرمافزار جانبی مثل Putty استفاده کرد اما پروتکل Telnet را بعد از فعالسازی پشتیبانی میکند.

چه دستگاه روتر و سویچی پروتکل SSH را پشتیبانی میکنند؟

پروتکل SSH توسط دستگاه روتر و سویچی که در سیستمعامل آنها عبارت K9 وجود دارند قابل تنظیم است. این عبارت در دستگاههایی وجود دارد ویژگی یا قابلیتهای امنیتی امروزی در سیستمعامل آنها قرارگرفته شده باشد. با استفاده از دستور زیر می توان نام سیستم عامل نصب شده بر روی دستگاه را یافت.

راهاندازی و فعالسازی SSH در روتر و سوئیچ سیسکو

راهاندازی و فعالسازی SSH در روتر و سوئیچ سیسکو دارای مراحل زیر است که بهصورت مرحلهای سعی به بررسی هر یک از آنها را خواهیم داشت:

- IP Address Assignment

- User Mode Security

- Privilege Mode Security

- Hostname Configuration

- Domain-Name Configuration

- RSA Key Generation

اختصاص دادن IP (IP Address Assignment)

اولین مرحله فعالسازی SSH در روتر و سوئیچ سیسکو باید به اینترفیسی که می خواهیم به آن از طریق رنج IP شبکه متصل شویم با دستور زیر یک IP اختصاص دهیم:

Router(config)#interface interface 0/1

Router (config-if)#ip address 192.168.1.1 255.255.255.0

Router (config-if)#no shutdown

تنظیمات امنیتی لازم برای اتصال کاربران به دستگاه (User Mode Security)

در این مرحله از فعالسازی SSH در روتر و سوئیچ سیسکو باید برای کاربران یک روش دسترسی را لحاظ کنیم در یک لاین مجازی به نام VTY که بتوانند ارتباط از راه دور خود را بهراحتی تا حداکثر ۱۶ ارتباط همزمان انجام دهند که برای این کار در پروتکل SSH از دو روش استفاده از نام کاربری و رمز عبور استفاده میکند. در این روش شما برای متصل شدن کاربرانتان به دستگاه خود از نام کاربری و رمز عبور استفاده میکنید که دستوارت آن بهصورت زیر میباشد.

Router (config)#username MOTAKHSESSHO password|secret 123456

Router (config)#line vty 0 2

Router (config-line)#login local

Router(config-line)#transport input ssh

Router (config-line)#exit

تنظیم Privilege Mode Security

حال برای اینکه بتوانیم در محیط SSH از حالت User Mode به حالت Privilege Mode بروید از راه دور باید از دستور زیر استفاده کنید :

Router(config)#enable secret MOTAKHSESSHO

تنظیم Hostname Configuration

از این مرحله به بعد تنظیمات مربوط به ساخت سیستم رمزنگاری RSA میرسیم زیرا برای ساخت آن نیاز به نام اختصاصی برای دستگاه هست که در شبکهی ما تنها همان نام وجود داشته باشد.

Router(config)#hostname R1

تنظیم Domain-Name Configuration

حال در این مرحله باید یک آدرس دامین را برای شبکه خود در نظر بگیریم مثل آدرس متخصص شو که ما برای سایت خود خریداری کردیم و تمام فعالیت های ما در بستر همین آدرس می باشد.

R1(config)#ip domain-name MOTAKHASESSHO.LOCAL

تنظیم RSA Key Generation

بعدازاینکه یک نام اختصاصی که در شبکه برای دستگاه دیگر استفادهنشده و دامین موردنظر خود را درون شبکه وارد کردیم کلید RSA برای رمزنگاری ارتباط از راه دور با کلاینتها میسازیم:

R1(config)#crypto key generate rsa

تنظیم SSH Version Configuration

در این مرحله به دلیل رمزنگاری بهینه و امنتر ورژن شماره دو پروتکل SSH ما از این ورژن استفاده میکنیم که حداقل شماره نیز بیت آن ۷۶۸ میباشد .

R1(config)#ip ssh version 2

دستورات مانیتورینگ و troubleshooting

برای مشاهده اتصالات و تنظیمات مربوط به SSH از دستورات زیر استفاده میکنیم.

به منظوره مشاهده اتصالات و تنظیمات مربوط به SSH از دستور زیر استفاده میکنیم.

R1#show ssh

R1#show ip ssh

[restrict]

[/restrict]

ورود / ثبت نام

ورود / ثبت نام