زمانی اینترنت متصل میشوید همیشه باید دقت کنید که حریم شخصی شما بسیار امن نیست و افراد کنجکاوی مانند هکرها همیشه به دنبال سیستمهای قربانی هستند تا فعالیت و اطلاعات شخصی آنها را دنبال کنند. جاسوسافزار یا نرمافزار جاسوسی (Spyware) یکی از تهدیدات قدیمی و گستردهترین تهدیدات اینترنت است که دستگاه الکترونیکی شما آلوده میشود تا برای انجام فعالیتهای غیرقانونی مثل سرقت هویت یا نقض اطلاعات آماده باشد. پس ما سعی داریم شمارا با در این مقاله بهصورت کامل در مورد جاسوسافزار یا نرمافزار جاسوسی (Spyware) صحبت کنیم تا نحوهی کار، روش مقابله و نرمافزارهایی که میتوانید با آنها نرمافزار جاسوسی (Spyware) ایجاد کنید آشنا شوید.

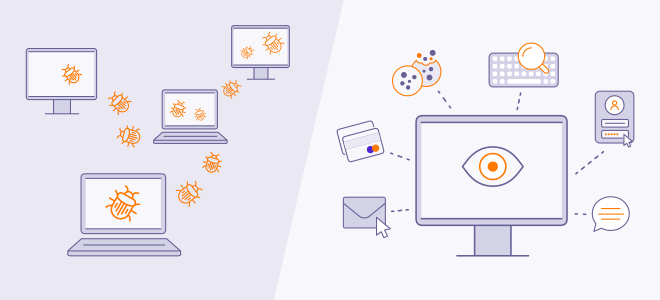

جاسوسافزار چیست؟

جاسوسافزار یا نرمافزار جاسوسی نوعی بدافزار یا نرمافزار ناخواسته و مخرب است که برای افشای اطلاعات حساس، سرقت دادههای مربوط به مصرف اینترنت، دسترسی یافتن و یا آسیب رساندن به دستگاه شما طراحیشده است.این نوع حمله که با جاسوسافزار یا نرمافزار جاسوسی انجام میشود بهعنوان یک تهدید سایبری است و میتواند خطر افشای اطلاعات خصوصی، شماره کارت اعتباری، اطلاعات محرمانه درمانی (PHI) اطلاعات هویتی شخصی (PII) یا اطلاعات ورود به حسابهای کاربری را به همراه داشته باشد.

مثال هایی روش ورود جاسوس افزار به سیستم کاربر

نرمافزارهای جاسوسی (Spyware) به دلیل فعالیت جاسوسی که طبق توضیحات بالا طراحی می شوند به صورت فریبانه و مخفی باید اقدامات لازم را انجام دهند به همین دلیل تشخیص و شناسایی این بدافزار ها بسیار دشوار است.

- نرم افزار جاسوسی در حالت بی خطر می توانند پس از وارد شدن به سیستم می توانند فعالیت های ناخواسته ای بر روی CPU ، Disk Usage، اختلال در اتصال به اینترنت، ناپایداری سیستمعامل، هنگ کردن اپلیکیشنها، بوت نشدن و خرابی کل سیستم شوند. یک کاربر عادی که اطلاعاتی از این حمله ندارد فکر می کند که سیستم خود دچار مشکل شده است و شدت آن می تواند به مقداری زیاد باشد که باعث آسیب رساندن به سخت افزار و سیستم کاربر قربانی کند.

- در حالت تهاجمیتر جاسوسافزارها را بر روی یک سرور وبسایت که در حال سرویسدهی است و بازدیدکنندگانی دارد قرار میدهند و با کمک فایلهای جذاب پولی که بهصورت رایگان ارائه میشود یا صفحات pop-up ناگهانی بدون انتخاب کاربر باز میشود باعث میشود فایل مخرب نرمافزار جاسوسی بر روی سیستم کاربر اجرا شود و دسترسی کاملاً خوبی بر روی مرورگر، اطلاعات ذخیرهشده بر روی سیستم هدف کاربر و حتی ایجاد اختلال طبق توضیحات بالا ایجاد کند.

- روش دیگر تهاجمی ایمیل است که با ارسال یک فایل ضمیمه و لینک جذاب برای افراد میتوانند فایلهای جاسوسافزار را بر روی سیستم اجرا کنند و فعالیتهای بالا را انجام دهند.

روش های تشخیص و حذف خودکار جاسوس افزار به سیستم کاربر

امروزه ابزارهای امنیتی بسیار زیاده به بازار ارائهشده است که با استفاده از قابلیتهایی مثل Real-Time Protection و … میتوان اسکنهایی خیلی خوب بر روی سیستمها و سرورهای سازمان و شخصی خود داشت. این اسکنها به چند صورت قابلشناسایی است:

- همیشه روزانه ویروسهای زیادی ایجاد میشود که بسیاری از آنها توسط شرکتهای تولید ابزارهای امنیتی تشخیص شناسههای (Signature) رفتاری بدافزارها را در دیتابیس ابزارها ذخیره میکند و به هنگام ورود به سیستم آنها را حذف و بلاک میکند.

- آن بدافزارهایی که تشخیص داده نشده است براساس زیر نظر گذاشتن رفتارهای آنها رفتارهای مشکوک در سیستم را بلاک یا حذف میکند.

هرروزه این دیتابیسها به دلیل ارتقای تهدیدات در حال بهروز شدن است و به همین دلیل باید برای نرم افزارها و دستگاه های امنیتی خریداریشده لایسنس های مدتدار خریداری کنید.

مدیران و متخصصین امنیت باید پالیسی های خیلی ایمنی را برای شرکت و سازمان خود لحاظ کنند تا رفتار کاربران را بر اساس دسترسی که لازم دارند محدود کنند و هکر نتواند بهراحتی وارد سازمان شود و از منابع شما سو استفاده و اهداف پیادهسازی کنند.

هک چیست؟ | انواع هکر کدام است؟ | چرا سازمانها هکر قانونمند را استخدام میکنند؟

جاسوسافزار یا نرمافزار جاسوسی چه دستگاههایی را آلوده میکند؟

امروزه به دلیل توسعهی علم و فناوری تمام سیستمهای ارائهشده مثل ویندوز، لینوکس یا Unix، مک، IOS، آندروید میتوانند آلوده به جاسوسافزار یا نرمافزار جاسوسی شوند اما سیستمعامل ویندوز به دلیل کاربرپسند بودن و محبوبیت بالایی که دارد از روشها و حالتهای بیشتری برای حمله برخوردار است. در مقاله ۱۱۲ چکلیست و نکات امنیتی کامل ویندوز سرور (از سیر تا پیاز) شما میتوانید نکات امنیتی خیلی خوب و کاملی را برای ویندوز سرورهای خود بهصورت چکلیست یاد گرفته و اجرا کنید.

انواع جاسوسافزار چیست؟

بدافزارهای تبلیغاتی (Adware):

این جاسوسافزار، بر اساس ردیابی تاریخچه فعالیتهای جستوجو و دانلودهای شما در سطح اینترنت، تبلیغات و خدمات موردعلاقهی شمارا نشان میدهند تا درصد خرید محصولات با کمک تبلیغات موردپسند شما افزایش دهند.

این جاسوسافزار، همانند روش قبل الگوهای وب گردی مثل بازدید از صفحات وب، جستوجوی های انجامشده بر اساس تاریخچه ثبتشده و دانلودها و مزاحم کمتر برای قربانی اطلاعات مورد هدف را بهدست میآورد.

تروجانها (Trojans):

این جاسوسافزار، هر برنامهای کاربردی معتبر که طرفداران بسیار بالایی دارد را میتوان به تروجانها تبدیل کرد تا با کمک همین برنامه کاربران را از هدف اصلی گمراه کند. این بدافزار به هکر کمک میکند تا اطلاعات مهم و حساس درون سیستم قربانی را مانند اطلاعات حساب بانکی و کاربری میشود که پس از بهدست آوردن توسط خود هکر یا دیگر افرادی که این اطلاعات را از او دریافت میکنند دزدی کردن، ایجاد حساب، خریدهای مشکوک یا بهدست آوردن کنترل یک سیستم از راه دور از آنها استفاده کنند.

بدافزارهای ثبتکننده صفحهکلید (Keylogger):

این جاسوسافزار، نوعی نرمافزار مانیتورینگ سیستم است که به مجرمان سایبری کمک میکند تا برای سرقت اطلاعات هویتی شخصی (PII)، اطلاعات محرمانه درمانی (PHI) و دادههای سازمانی بهمنظور جاسوسی شرکتها استفاده میشود زیرا بر روی سیستم قربانی هر کلیک و دکمهای که فشار دهید توسط این نرمافزار مانیتورینگ برای مجرم سایبری ارسال میکند. کی لاگر یک ابزار نظارتی کارفرمایان بر فعالیتهای کامپیوتری کارکنان، والدین برای نظارت بر فعالیتهای اینترنتی کودکان، صاحبان دستگاه برای ردیابی فعالیتهای غیرمجاز، سازمانهای مجری قانون برای فارنزیک دیجیتال یا رقبای تجاری برای جاسوسی صنعتی استفاده میشود.

تعقیبکنندهها (Stalkerware):

این نرمافزار جاسوسی معمولاً بر روی دستگاههای تلفن همراه نصب میشود تا فعالیت و موقعیت صاحب تلفن همراه قربانی را تحت نظر قرار دهد.

دزدافزارها (Stealware):

این نرمافزار جاسوسی تمام صفحهی درخواستهای پرداخت آنلاین فروشگاههای اینترنتی را به مجرمان سایبری میدهد تا سایت مورد هدف کاربر را به سایت هدفشان تغییر داده تا اعتبار پرداختی به آن سایت انتقال هدف هکر انتقال پیدا کند.

سیستممانیتور (System monitors):

این نرمافزار جاسوسی تمام اتفاقات درون سیستم را از کلیدهای فشردهشده تا ایمیلها، فعالیت اتاق چت، تاریخچه وبسایت دیدهشده، برنامههای اجرایی ثبت میکند و برای مجرم سایبری ارسال میکند. این سیستمهای مانیتور برای مانیتورینگ فرآیندهای سیستم، شناسایی آسیبپذیریها، نصب نرمافزار، افزونه، نرمافزارهای امنیتی یا آنتیویروسها، هماهنگی تنظیمات امنیتی و wipe کردن هارد درایوها استفاده کنند. مجرمان سایبری به کمک همین روش جاسوسافزار میتوانند تمام روشهای بالا را پیادهسازی کرد.

فانوسهای وب (Web beacons):

با کمک این نرمافزار جاسوسی میتوان دسترسی پنهانی به محتوایی خاص بهدست آورد و تجزیهوتحلیل وب به همراه ردیابی صفحات، ایمیل و رفتارهای آنلاین کاربران را داشت.

جاسوسافزارهای تلفن همراه:

عموماً از طریق برنامههای آلوده یا پیامهای متنی که آسیبپذیریها را اکسپلویت میکنند، منتشر میشوند و برای اجرا نیازی به تعامل کاربر ندارند. بهمحض آلوده شدن تلفنهای هوشمند یا تب لتها، مواردی مثل مکان کاربر، دوربین، میکروفون، تماسهای تلفنی، کلیکها و فعالیتهای اینترنتی کاربران افشا میشود.

دزد اطلاعات (Infostealer):

این جاسوسافزار، نوعی نرمافزار جاسوسی است که همانطور از اسمش مشخص است اطلاعات دستگاههای مورد هدف را جمعآوری میکند. این اطلاعات میتواند شامل پیامها، دادههای مهم، نام کاربری و رمز عبور و … باشد.

روت کیت (Rootkit):

این جاسوسافزار به هکر کمک میکند تا بالاترین دسترسی بر روی سیستم هدف دریافت کند. این دسترسی بالا با کمک اکسپلویت کردن یک آسیبپذیری یا شناسایی نام کاربری ادمین یا روت بهدست میآید.

Red Shell:

زمانی که یک بازی خاص درحال نصب بر روی سیستم است، این جاسوسافزار همراه آن نصب میشود که با کمک آن میتوان فعالیتهای آنلاین کاربر آن سیستم را ردیابی کرد. این نرمافزار جاسوسی توسط توسعهدهندگان بازیها استفاده میشود تا برای بهتر شدن بازی به همراه بازاریابی و فروش آن شوند.

راههای مقابله با جاسوسافزارها

جاسوسافزارها همیشه درحالتوسعه و پیشرفته شدن هستند به همین دلیل راههای مقابله با آنها همیشه در حال افزایش است که بهترین و بهروزترین عبارتاند از:

- سعی کنید از بازدید وب سایت های غیر قابل اعتماد خودداری کنید.

- پیوند ها و صفحاتی که به صورت خودکار پس از باز کردن یک وب سایت در مرورگر باز می شود را غیر فعال کنید.

- همیشه نرمافزارهای موردنظر سیستمعاملهای خود را از سایت و برنامههای معتبر دانلود و دریافت کنید.

- همیشه نرمافزار و سیستمعاملهای نصبشده را بهصورت آنلاین و آفلاین از سایتهای معتبر و ترجیحاً خود تولیدکننده آن نرمافزار دانلود و بهروز کنید تا آسیبپذیریهای شناختهشده برطرف شود.

- مدیریت و تنظیم دسترسی کاربران و برنامههایی که نصب میکنند تا افرادی که لازم به نصب برنامه خاصی بهصورت ناخواسته پس از اجرا و کلیک نداشته باشند.

- مطالعهی متن شرایط و قوانین نرمافزار هنگام نصب (همان تیک لایسنس و تأیید نصب نرمافزار که مطالعه نمیکنیم و اکثراً اجازهی ردیابی و جاسوسی را در آن نوشتهاند.)

- اگر تبلیغی برای شما ارسال میشود و بهعنوان بازدید توسط نرمافزار به شما نشان میدهد که مورداطمینان نیست را کلیک نکنید.

- برگزاری آموزشهایی برای افزایش سطح آگاهی کارمندان و کاربران سازمان و شرکت در مقابل خطرات و پیادهسازی حملات سایبری، مهندسی اجتماعی، فیشینگ هدفمند

- استفاده از نرم افزارهای قدرتمند امنیتی برای کنترل ورودیهای مخرب سرورهایی مثل ایمیل و وب سرورها

- تا جای ممکن از برنامه و فایلهای کرک شده مختلف استفاده نکنید.

- به کارگیری احراز هویتهای بسیار قدرتمند و دو مرحلهای به هنگام ورود

- خرید نرم افزارهای امنیتی معتبر ضد جاسوسافزار، آنتیویروس و امنیت سایبری برای سیستمهای موجود سازمان

- استفاده از یک شبکه خصوصی مجازی مثل VPN و IPSec برای جلوگیری از حملات MITM (Man in the Middle)

- استفاده از برنامههای مدیریت ریسک امنیت اطلاعات

- رعایت چارچوبهای امنیت سایبری NIST

- برقراری استراتژی دفاع در عمق (defense in depth) که باعث افزایش امنیت اطلاعات، امنیت دادهها و امنیت شبکه میشود.

ورود / ثبت نام

ورود / ثبت نام